Qu’est-ce qu’un test de sécurité logicielle ?

Dans ce guide complet, vous apprendrez tout sur

Saviez-vous qu’il y a eu des cas où des cybercriminels se sont fait passer pour des représentants du Centre de contrôle et de prévention des maladies (CDC) ou de l’Organisation mondiale de la santé (OMS) et ont envoyé des programmes sophistiqués d’e-mails de phishing. Ces cybercriminels profitent de la situation du Covid-19, à tel point que les cyberattaques se multiplient de 600 % pendant cette période.

“Ce qui vous rend vulnérable vous rend beau.” dit le professeur Brene Brown. Dans le monde de l’informatique et des logiciels, les vulnérabilités ne sont pas belles. Il n’y a pas d’« acceptation de vos défauts » dans le monde trouble de l’informatique où même un seul défaut peut être dangereux pour votre entreprise. Toute faille ou vulnérabilité sera exploitée par des pirates ou toute personne mal intentionnée. Les tests de sécurité des logiciels ont leur pertinence à ce stade.

Qu’est-ce que le test de sécurité logicielle ?

Il teste les vulnérabilités du système et détermine si les données et les ressources sont protégées de toute intrusion. L’objectif des tests de sécurité logicielle est de s’assurer qu’il n’y a pas de failles ou de faiblesses qui peuvent être utilisées par un intrus pour faire des ravages sur nos systèmes. Les criminels de la cybersécurité peuvent effacer toutes vos informations, entraîner une perte de revenus, ternir votre réputation, divulguer vos informations confidentielles et plus encore. Ils peuvent mettre votre entreprise à genoux si vous n’êtes pas préparé.

Les tests de sécurité se concentrent sur toutes les couches de votre système d’information comme la base de données, l’infrastructure, les canaux d’accès pour le garder exempt de vulnérabilités.

Quelle est l’importance des tests de sécurité des logiciels ?

Imaginez perdre les informations personnelles de plus de 300 millions de clients, y compris leurs numéros de passeport, date de naissance, sexe, adresses postales, etc. Eh bien, cela est arrivé à l’un des plus grands groupes hôteliers au monde, Marriott International. Les pirates ont obtenu un accès non autorisé à la base de données de Marriott. Ce ne sont pas des incidents isolés.

20 % des 2,3 milliards d’utilisateurs de Facebook ont été touchés en 2019. De nombreuses bases de données non protégées ont été découvertes en ligne et comptaient 419 millions d’enregistrements d’utilisateurs de Facebook. Il n’y avait pas de protection par mot de passe en place, ce qui signifiait que n’importe qui pouvait y accéder.

Une simple recherche sur Google vous présentera d’autres nouvelles terribles. Quelle que soit la taille de votre organisation, vous êtes vulnérable aux attaques des cybercriminels.

Si vous souhaitez protéger votre entreprise des attaques externes, les tests de sécurité des logiciels doivent être un élément central de votre stratégie commerciale et non quelque chose que vous implémentez après coup. Même quelque chose d’aussi simple qu’une implémentation de code faible dans votre application logicielle peut vous rendre vulnérable aux cyberattaques et aux entrées non autorisées.

Bien qu’il y ait eu d’énormes progrès dans le monde de la technologie, il s’est ouvert à des menaces bien plus intelligentes. Chaque partie du monde des affaires étant fortement dépendante de la technologie, il n’est pas étonnant que les entreprises aient commencé à réaliser l’importance de se protéger.

Apprenons-en plus sur les tests de sécurité et ce qu’ils impliquent dans le reste de l’article.

Types de tests de sécurité

Analyse des vulnérabilités

Lorsque vous utilisez un scanner de vulnérabilité, il crée un inventaire de tous les systèmes connectés à votre réseau. Les systèmes sont généralement des serveurs, des pare-feu, des commutateurs, des imprimantes, des ordinateurs portables, des conteneurs, des ordinateurs portables, des ordinateurs de bureau, etc.

Pour en savoir plus sur le système, il tente une connexion en utilisant les informations d’identification par défaut ou autres. Il identifie le système d’exploitation qu’il exécute et les logiciels installés ainsi que d’autres attributs connexes. Une fois qu’il a créé l’inventaire, il vérifie chaque élément par rapport à une ou plusieurs bases de données de vulnérabilités connues pour voir s’il est susceptible d’en avoir.

Outre la vérification de toute vulnérabilité, il identifie celles qui présentent des vulnérabilités et suggère des solutions.

L’efficacité du test de vulnérabilité dépend de sa capacité à localiser et identifier les différents systèmes de votre réseau et de sa capacité à corréler ces informations avec les informations de vulnérabilité connues des bases de données.

Analyse de sécurité

Il vérifie les failles de sécurité en analysant les différents éléments de votre réseau, application ou appareil. L’analyse de sécurité doit être effectuée régulièrement pour assurer la sécurité de vos informations. Il utilise une myriade d’outils automatisés et effectue des centaines de tests et de vérifications de routine. Non seulement il effectue des analyses de sécurité pour votre réseau, mais il le fait également pour votre application. Il apporte également des solutions pour réduire les risques.

Tests d’intrusion

C’est la pratique de tester une application, un système réseau ou un système informatique pour trouver des vulnérabilités que des attaquants potentiels pourraient exploiter. Les tests d’intrusion sont également appelés tests d’intrusion ou piratage éthique. Les organisations doivent effectuer régulièrement des tests d’intrusion afin de pouvoir évaluer la faiblesse de l’infrastructure, des logiciels et des personnes.

Pour connaître la politique de sécurité de votre organisation, le respect des exigences de conformité, la gestion des réponses aux incidents de sécurité, la sensibilisation des employés à la sécurité, etc., les tests d’intrusion sont votre meilleur choix.

Les tests d’intrusion impliquent les étapes suivantes :

- Planification et reconnaissance – Les objectifs sont définis et les données nécessaires sont collectées.

- Analyse : des outils d’analyse sont utilisés pour comprendre comment les cibles réagissent.

- Accès – Pour découvrir les vulnérabilités, des attaques sont lancées.

- Maintenance de l’accès – Il est vérifié s’il existe une vulnérabilité pouvant être exploitée pour obtenir l’accès.

- Configuration WAF : les paramètres WAF sont configurés avant que le test ne soit effectué à nouveau.

Toutes ces informations sont utilisées pour configurer les paramètres WAF de l’organisation et d’autres solutions de sécurité des applications pour se protéger contre toute attaque.

Évaluation des risques

Lorsque les organisations procèdent à une évaluation des risques de sécurité, cela les aide à examiner leur portefeuille d’applications du point de vue d’un attaquant. L’accent est mis sur la prévention des défauts de sécurité et des vulnérabilités des applications. En procédant de manière proactive, l’organisation peut prendre des décisions éclairées en matière d’allocation de ressources, d’outillage, de contrôle de sécurité, etc.

Le modèle d’évaluation des risques est basé sur la taille, le taux de croissance, les ressources et le portefeuille d’actifs. Bien que les organisations puissent se contenter d’évaluations généralisées, ce n’est pas la solution idéale car elle ne fournit pas de cartographie détaillée des actifs et des menaces associées.

Une évaluation des risques de sécurité permet aux organisations d’identifier les actifs, de créer des profils de risque pour chacun d’eux, de comprendre la profondeur des données et d’évaluer leur importance. En fonction de son importance, le risque global pour l’entreprise est mesuré et priorisé pour l’évaluation. Sur la base de l’évaluation, des contrôles d’atténuation sont placés sur chacun des actifs.

Audit de sécurité

Il s’agit d’une évaluation de la sécurité et du système d’information de l’entreprise sur la base d’un ensemble de critères établis. Les audits de sécurité aident à protéger contre un événement de menace de données, impliquant des examens techniques sur les configurations, les technologies, l’infrastructure, etc. Ils doivent être effectués mensuellement, trimestriellement ou semestriellement. Il est recommandé de le faire au moins deux fois par an. Rien de moins et vous pourriez mettre votre sécurité en danger.

L’efficacité des audits de sécurité réside dans le fait qu’ils vous donnent une réponse simple sur votre stratégie de sécurité en vous indiquant si vous devez renforcer votre sécurité ou non. Il réduit les coûts en arrêtant le matériel ou les logiciels vulnérables. Si une nouvelle technologie introduite récemment apporte des vulnérabilités, des audits de sécurité vous aideront. Faire des audits de sécurité permettra de vérifier si l’organisation est conforme à HIPAA, CCPA, GDPR, SHIELD, etc.

Évaluation de la posture

C’est bon pour toute organisation qui veut savoir ce qui lui manque lorsqu’il s’agit d’augmenter le niveau de maturité de la cybersécurité. Posture Assessment fournit une feuille de route concrète en matière de cybersécurité pour renforcer la défense de votre organisation en matière de cybersécurité.

Il est calculé en fonction des différentes ressources en jeu, à commencer par les personnes, le matériel, les capacités logicielles et tous les autres mécanismes impliqués. L’évaluation de la posture révèle l’état de sécurité de votre système. Les organisations dont le niveau de cybersécurité est faible sont susceptibles de faire l’objet de violations, d’intrusions, d’attaques, etc. L’exécution de ce test maximise le retour sur investissement de l’organisation car il vous évite toute attaque en gardant vos systèmes dans le rose de la santé.

Piratage éthique

Le piratage n’est pas illégal tant que vous le faites avec l’intention de découvrir les failles de sécurité d’une organisation. C’est pourquoi un de nombreuses grandes entreprises ont des programmes de primes de bugs où elles offrent hackers éthiques a beaucoup d’argent s’ils peuvent trouver des failles dans leur système. Les pirates éthiques sont tenus de découvrir les vulnérabilités d’un système qu’ils ciblent et de les exploiter pour voir l’ampleur du risque. Le piratage n’est plus le fief d’un lycéen qui veut voler des données et les revendre sur le Dark Web. C’est un domaine où il y a beaucoup de génies de l’informatique qui règnent. Vous avez donc besoin d’un as de l’informatique tout aussi intelligent pour sécuriser vos systèmes informatiques.

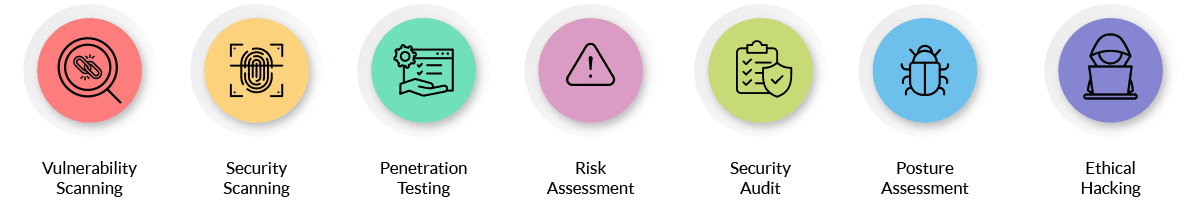

Comment effectuer des tests de sécurité ?

L’une des méthodes les plus populaires utilisées par l’industrie du logiciel pour concevoir, développer et tester des logiciels de haute qualité est le processus de développement logiciel ou SDLC. De nombreuses autres méthodes ont été utilisées, telles que la méthode en cascade, le prototypage, le développement incrémentiel, le développement en spirale, etc., mais aucune d’entre elles n’a été aussi efficace que SDLC.

Passons en revue les mesures de sécurité qui doivent être prises à chacune de ces étapes.

Phase des exigences :

Dans cette phase, des mesures de sécurité doivent être prises pour garantir qu’il n’y a pas de cas d’abus/de mauvaise utilisation tout en veillant à ce que la collecte des exigences soit suivie d’une conformité totale avec tous les risques réglementaires.

Design :

Le risque est évalué pour la spécification fonctionnelle. Lister les spécifications fonctionnelles et les domaines d’application de la sécurité. Les considérations de conception doivent être gardées à l’esprit.

Codage et tests unitaires :

À ce stade, vous devez développer des contrôles de sécurité et un code sécurisé. Il doit couvrir la gestion des sessions, l’authentification, la gestion des erreurs, etc. Test des outils statiques et dynamiques et test de la boîte blanche de sécurité.

Tests d’intégration :

A ce stade, les protocoles de sécurité sont les suivants : Black Box testing, Security & Tests de régression, codage sécurisé, test automatisé et analyse des menaces.

Test du système :

Tests Black Box et tests de vulnérabilité à ce stade

Mise en œuvre :

Tests d’intrusion, analyse de vulnérabilité et migration sécurisée du développement à la production.

Assistance :

Une fois la mise en œuvre terminée, effectuez une analyse d’impact approfondie des correctifs.

La sécurité est l’un des piliers les plus importants du développement de logiciels et de produits. Sans tester votre logiciel, vous entrez dans un champ de mines qui peut exploser à tout moment. Toutes les menaces et vulnérabilités de sécurité doivent être traitées avant le déploiement de l’application.

Techniques de test de sécurité

Attaque par force brute

C’est l’équivalent d’une cyberattaque consistant à essayer toutes les clés de votre porte-clés pour trouver la bonne. La meilleure partie à ce sujet est qu’il est simple et toujours fiable. L’ordinateur fait le travail tout seul en essayant différentes combinaisons de noms d’utilisateur et de mots de passe jusqu’à ce qu’il en trouve un qui corresponde. Si les attaquants accèdent à vos systèmes avec l’attaque par force brute, il est difficile de les attraper car ils sont déjà à l’intérieur. Lorsqu’elle est effectuée par l’organisation à des fins de test, l’attaque par force brute est employée à l’aide d’outils logiciels.

Le test de force brute est divisé en deux parties :

- Test de la boîte noire

- Test de la boîte grise

Dans les tests de boîte noire, la méthode d’authentification utilisée est découverte et testée. Avec les tests de la boîte grise, il existe une connaissance partielle des informations d’identification des comptes.

Script intersite

Dans ce cas, les attaquants utilisent un script malveillant pour accéder au site Web. Les entreprises peuvent être à l’abri de telles attaques en utilisant diverses méthodes. Juste pour donner un petit exemple, les longueurs de champ pour tous les champs de saisie de votre site Web peuvent être définies comme petites pour restreindre la saisie de tout script.

Les balises HTML ou la saisie de balises de script peuvent être interdites. Les redirections de script provenant d’applications inconnues ou non approuvées doivent être ignorées.

Les tests d’injection SQL peuvent être effectués de la manière suivante :

- Techniques d’injection SQL standard

- Techniques de détection

- Empreinte digitale de la base de données

- Techniques d’exploitation

- Techniques d’invasion de signature par injection SQL

Gestion des sessions

Lorsque les tests de sécurité sont effectués manuellement, vous devez vous assurer que l’application gère correctement les sessions en effectuant des tests de gestion des sessions. Les tests de vérification de la gestion de session vérifient comment la gestion de session est gérée dans l’application Web.

Vous pouvez tester l’expiration de la session après un temps d’inactivité spécifique, la fin de la session après la déconnexion ou la connexion ou la durée de vie maximale, tester pour voir si un seul utilisateur peut avoir plusieurs sessions, et plus encore.

Surveiller la gestion du contrôle d’accès

Le contrôle d’accès est un aspect important qui aide à protéger la sécurité de votre application contre l’exploitation par des attaquants. La gestion du contrôle d’accès a plusieurs objectifs qui doivent être atteints, ce sont :

- Identification

- Authentification

- Autorisation

- Confidentialité

- Intégrité

- Disponibilité

- Responsabilité

En vous assurant qu’il existe une gestion du contrôle d’accès, vous n’autoriserez que les utilisateurs autorisés à accéder à votre système. Vous pouvez vérifier cela en créant manuellement plusieurs comptes avec différents rôles d’utilisateur.

Protection des données

Il existe trois aspects de la sécurité des données. La première est qu’un utilisateur ne peut afficher ou utiliser que les données qu’il est censé voir. Par exemple, un directeur de succursale peut voir qui sont les employés qui relèvent de lui, mais il ne peut pas voir leurs pourcentages de prime pour l’année. En attribuant des rôles et des droits, vous pouvez y arriver.

Le deuxième aspect de la sécurité des données est la manière dont elles sont stockées dans la base de données. Les informations confidentielles de l’entreprise doivent être sécurisées avec des mots de passe forts et d’autres outils de sécurité qui les protégeront.

Le troisième aspect de la sécurité des données est le cryptage. Lorsqu’il y a échange d’informations entre services utilisant une application similaire ou différente, assurez-vous que les données transférées sont entièrement cryptées.

Gestion des erreurs

L’erreur 404 est l’une des erreurs les plus courantes lors d’une recherche. Il fournit généralement des détails sur le serveur Web et les composants associés. Le message d’erreur peut être généré en demandant une page qui n’existe pas. Ces messages ne doivent contenir aucune information pouvant être utilisée par des pirates.

Faux de demande intersite

CSRF, également connu sous le nom de XSRF, est un vecteur d’attaque qui trompe le navigateur Web pour qu’il exécute une tâche indésirable lorsqu’un utilisateur est connecté. Cela peut être dévastateur pour l’utilisateur et l’entreprise si l’action CSRF réussit.

La méthode la plus courante pour empêcher les attaques CSRF consiste à ajouter des jetons CSRF à chaque demande et à les combiner avec la session de l’utilisateur. Chaque jeton doit être unique pour chaque session unique.

Mauvaise configuration de sécurité

C’est l’un des risques les plus critiques pour la sécurité des applications Web. Une mauvaise configuration de la sécurité implique de ne pas mettre en œuvre toutes les mesures de sécurité nécessaires ou de les mettre en œuvre avec des erreurs. Des vulnérabilités de mauvaise configuration de la sécurité se produiront lorsque l’application Web est susceptible d’être attaquée en raison d’une mauvaise configuration ou d’une configuration non sécurisée.

Une mauvaise configuration de la sécurité peut donner aux attaquants un accès non autorisé à des données ou à une fonctionnalité du système, ce qui peut entraîner un compromis total.

Spécifier les fonctions à haut risque

Il existe aujourd’hui un million d’ensembles de données pour les entreprises. Il existe de nombreuses fonctionnalités commerciales qui, lorsqu’elles sont exécutées, mettent leurs données en danger. Il peut s’agir d’une activité aussi simple que le partage de fichiers ou l’accès à un employé ou l’envoi d’un e-mail à une personne extérieure à l’organisation.

Les entreprises doivent identifier ces fonctions à haut risque et s’assurer que de meilleurs protocoles de sécurité sont suivis et exécutés à la lettre. Si une application traite des données sensibles, vous devez vérifier les vulnérabilités d’injection, la devinette de mot de passe, etc.

Outils de test de sécurité

Le scanner de sécurité des applications Web n’accède pas au code source, il effectue uniquement des tests automatiques de boîte noire et identifie les vulnérabilités de sécurité. Il existe différents scanners de vulnérabilité d’applications Web payants et gratuits. Nous en examinerons quelques-uns ici.

1. Attrape

Il s’agit d’un scanner d’applications Web qui détecte les vulnérabilités suivantes : scripts intersites, tests Ajax, inclusion de fichiers, vérification des fichiers de sauvegarde, analyseur de code source JS et injection SQL. Une application simple et fiable, il est bon de tester de petites applications.

Développé en Python, l’outil est open-source, ce qui signifie que vous pouvez le modifier en fonction de vos besoins spécifiques.

2. Proxy d’attaque Zed

Cet outil open source est développé par l’OWASP et est utile pour trouver un large éventail de vulnérabilités. Un outil facile à utiliser, il peut être utilisé pour les éléments suivants : proxy d’interception, analyseur automatique, Fuzzer, prise en charge des sockets Web, API basée sur REST, certificats SSL dynamiques, prise en charge des cartes à puce et des certificats numériques client, etc. Vous pouvez également utiliser cet outil pour effectuer manuellement des tests sur certaines pages.

3. W3af

Développé à l’aide de Python, il est utile pour identifier plus de 200 types de vulnérabilités d’applications Web. Construit avec une interface graphique et une console, il vise à fournir une meilleure plate-forme de test de pénétration des applications Web.

4. SonarQube

En plus de découvrir les vulnérabilités de votre système, il mesurera également la qualité du code source de l’application Web. Il est facile à intégrer avec d’autres outils et peut effectuer l’analyse de plus de 20 langages de programmation. Les problèmes mis en évidence par SonarQube sont codés par couleur. Si votre système présente un faible risque, il est affiché en vert et ceux qui présentent des problèmes graves sont codés en rouge.

La corruption de la mémoire, l’injection SQL, le fractionnement de la réponse HTTP, les attaques par déni de service (DoS) et les scripts intersites sont quelques-unes des vulnérabilités qu’il trouve.

5. SQLMap

Cet outil gratuit est livré avec un moteur puissant capable de prendre en charge 6 types de techniques d’injection SQL, telles que les suivantes : aveugle basé sur les booléens, basé sur les erreurs, hors bande, aveugle basé sur le temps, requête UNION et empilé. Requêtes. SQLMap automatise le processus de détection et d’utilisation de la vulnérabilité d’injection SQL dans la base de données du site Web.

6. Wapitis

Wapiti est l’un des principaux outils de sécurité des applications Web qui est un projet open source de SourceForge et Devloop. Wapiti est une application en ligne de commande, ce qui signifie que vous devez être familiarisé avec les commandes qu’elle utilise habituellement. Donc, si vous êtes novice, il peut être assez difficile de l’utiliser. Wapiti prend en charge les méthodes d’attaque HTTP GET et POST.

Les vulnérabilités exposées par Wapiti sont les suivantes : falsification de requête côté serveur, injection XXE, injection XSS, shellshock, divulgation de fichiers, injection de base de données, injection CRLF, détection d’exécution de commande, etc.

Il utilise Kerberos, NTLM et d’autres méthodes pour s’authentifier. Fonctionne comme un Fuzzer, il autorise les répertoires et les noms de fichiers de force brute sur le serveur Web ciblé.

7. Probablement

Probely analyse votre application Web pour découvrir les vulnérabilités ou les problèmes de sécurité qu’elle découvre, ainsi que des conseils sur la façon de les résoudre. Il a une interface élégante et est construit avec une approche de développement basée sur l’API. Probely couvre plus de milliers de vulnérabilités. Vous pouvez également l’utiliser pour vérifier les exigences spécifiques PCI-DSS, ISO27001, HIPAA et GDPR.

Conclusion

Les données de vos clients sont sacrées. Si jamais vous perdez leurs données ou les mettez en danger en suivant des protocoles de sécurité informatique bâclés, il sera difficile de regagner leur confiance. Il ne peut y avoir de compromis. En vous assurant de suivre toutes les techniques ci-dessus, vous pourrez avoir un minimum de confiance dans vos systèmes de sécurité. Même avec tous les protocoles de sécurité et les méthodes de protection en place, vous êtes toujours vulnérable, mais vous pouvez toujours être mieux préparé à faire face à tout type d’attaque.

Vous cherchez à améliorer la posture de sécurité de votre produit ? Jetez un coup d’œil aux services de test de sécurité de Zuci et voyez comment vous pouvez tirer parti de Zuci pour les besoins de votre entreprise.

Protégez votre entreprise contre les attaques de sécurité. Cliquez ici

Aide sur les tests de logiciels

VOULEZ-VOUS CONTRÔLER NUMÉRIQUEMENT ?

CONTACTEZ-NOUS