Leestijd : 1 minuten

Een snel overzicht van applicatiebeveiligingstesten voor agile projecten

An INFJ personality wielding brevity in speech and writing.

Software professionals in Finland werden ondervraagd over hun adoptie, implementatie en mening over 40 standaard security testing praktijken en 16 agile software development tools, methoden en processen. Sindsdien is een kwantificeerbare impact waargenomen op de praktijken van security engineering, dankzij de invoering van agile instrumenten en procedures. Een grote meerderheid (87%) van de respondenten heeft praktijkervaring met het werken aan een agile-beheerd softwareontwikkelingsproject dat beveiligingsproblemen omvatte.

Agile maakt geen melding van beveiliging, en klanten hebben daar in het verleden hun bezorgdheid over geuit. Het is gemakkelijk een scenario voor te stellen waarin een applicatie aan alle behoeften van de klant voldeed, maar ook aanzienlijke beveiligingslekken bevatte omdat beveiliging waarschijnlijk geen topprioriteit was.

Aangezien de applicatie nu klantgegevens en gevoelige informatie bevat, zal zij waarschijnlijk op de radar van cybercriminelen blijven. De traditionele aanpak van het testen van de beveiliging van toepassingen kon geen 360-graden beveiliging garanderen. Bijgevolg ontstaat bij Agile-projecten de behoefte aan voortdurende monitoring van de toepassing om elke uitdaging het hoofd te bieden.

Het streven naar een goede beveiliging van toepassingen vereist uitgebreide tests tijdens het hele ontwikkelingsproces. Zij vereisen ook een bredere kijk op waarom het testen van toepassingen zo belangrijk is.

Wat is testen op applicatiebeveiliging?

Bij het testen van de beveiliging van applicaties (AST) wordt nagegaan welke beveiligingsleemten en beperkingen van een applicatie door cybercriminelen kunnen worden uitgebuit en kortstondig tot ongewenste prestaties kunnen leiden. Met de bedrijfsuitbreidingen neemt het aantal complexe en geïntegreerde functies van een toepassing toe, wat verder resulteert in ondermaatse testactiviteiten. Nu de AST echter volledig geautomatiseerd is, gebruiken organisaties verschillende hulpmiddelen voor de beveiliging van toepassingen.

Testen van de beveiliging van applicaties – de traditionele aanpak

Bij het testen van de beveiliging van applicaties gaat het niet alleen om het voorkomen van ongewenste inbreuken op gegevens, collectieve rechtszaken en boetes wegens niet-naleving. Het opent nieuwe wegen om betere vooruitzichten op innovatie en efficiëntie te garanderen.

Aangezien veiligheid in alle opzichten van cruciaal belang is, schiet de traditionele aanpak tekort. Vroeger kostte het enorm veel tijd om beveiligingsactiviteiten uit te voeren, van het opzetten van deployment gates tot het communiceren van output naar applicatie-eigenaren. Zo duurt het testen van de beveiliging voor handmatige secure code review meestal weken, afhankelijk van de omvang van de applicatie. Het betekent verder dat de aanzienlijke tijdslimiet en de behoefte aan toepassing niet beter kunnen passen.

Ook blijkt de traditionele aanpak nog meer tijd te vergen als het gaat om herstel met rapporten. De rapporten bevatten alle bevindingen en overdrachtssessies met kennis van een uur om te bevestigen dat de ontwikkelaars de kwetsbaarheden volledig begrijpen.

Daarom is er behoefte aan een agile testoplossing die tegelijk veiligheid, kwaliteit en tijdsefficiëntie biedt. Het huidige ontwikkelingsproces vereist dat de activiteiten op het gebied van applicatiebeveiliging licht van gewicht zijn en in hapklare brokken worden geleverd om hetzelfde te garanderen.

Applicatie Beveiliging Testen – De Agile Manier

Moderne problemen vragen om oplossingen, en bedrijven moeten kiezen voor moderne benaderingen om innovatieve ideeën en kansen te verkennen. Agile testen is een nieuwe aanpak omdat het de nadruk legt op innovatieve oplossingen die de kwaliteit van het product waarborgen en gelooft in het besparen van meer tijd en moeite. Laten we eens nagaan op welke manieren een agile aanpak hetzelfde garandeert.

Laten we het er allemaal over eens zijn dat, hoe ijverig een ontwikkelaar zich ook verdiept in veilige codering, er altijd een fout in de code zal zitten die alleen door een doorgewinterde professional kan worden opgemerkt. Daarom wordt aanbevolen dat elk team een toepassingsbeveiligingstest aanstelt met enige deskundigheid op het gebied van toepassingsbeveiliging.

Applicatie veiligheid testen is verantwoordelijk voor dingen zoals:

- Bij het maken van verhalen met een hoge prioriteit voor veiligheid, is het het beste om in paren te werken.

- Kwetsbaarheden in het systeem opsporen en rapporteren aan de makers.

- Deelnemen aan besprekingen over de selectie van bibliotheken, de opstelling van contracten met systemen van derden, de totstandbrenging van openbare API’s, enz.

- Faciliteren van het testen van veiligheidskritische stories door kwaliteitsanalisten.

Kiezen voor een riskante aanpak

Als u voor een riskante aanpak kiest, moet u het risiconiveau bepalen dat uw organisatie kan overwegen. Een risicovolle aanpak stuurt beslissingen over hoe diep en breed beveiligingstests kunnen gaan en wat moet worden geïdentificeerd. Zo zijn de gebruikelijke webkwetsbaarheden zoals SQL-injectie en Cross-Site Scripting (XSS) van cruciaal belang voor webtoepassingen, maar misschien niet voor ingebedde toepassingen. Daarom moet een agile beveiligingsactiviteit gericht zijn op bevindingen met een hoog risico in de applicatiecomponenten met het hoogste risico.

Veilige toepassing en automatisering

Een geautomatiseerde aanpak is van groot belang om voortdurend snelle bevindingen te garanderen. En agile zorgt ervoor om hetzelfde te bieden met een aantal voorzieningen.

- Wanneer een bepaald beveiligingsinstrument of een bepaalde teststrategie vals alarm blijkt te slaan bij een bijzonder vatbaar type, vermijd dan geautomatiseerde rapportage van bevindingen aan ontwikkelingsteams. Het voorkomt dat zij overweldigd raken door ontwikkelingsactiviteiten en houdt hun vertrouwen in de veiligheidspraktijk waardoor de productiviteit gewaarborgd blijft.

- Concentreer u op de meest kritieke bevindingen bij een geautomatiseerde aanpak en ga na of uw instrumenten de bevindingen al dan niet accuraat kunnen identificeren en categoriseren.

- Om de agile beveiligingsaanpak net zo sequentieel te maken als uw agile ontwikkelingsaanpak, zorgt u ervoor dat uw geautomatiseerde scanning de lagere risico’s vindt naarmate de kritieke bevindingen afnemen.

Bevindingen interpreteren in oplossingen

Zodra u de bugs hebt geïdentificeerd, moet u een aanpak kiezen die u bij de oplossing brengt. Een ideale aanpak omvat:

- Behandel elke bug in applicatiebeveiliging zoals je elke andere bug behandelt in agile ontwikkeling.

- Behandel veiligheidsoverwegingen als niet-bruikbare vereisten.

- Maak geautomatiseerde tests om veiligheidsbugs te controleren, net als gewone bug regressietests.

Het gebruik van issue trackers voor het indienen van security bug tickets zorgt voor een dagelijkse integratie met ontwikkelaars operaties alleen om de ontwikkeling veilig te houden in de eerste plaats. Zodra u de bug hebt geïdentificeerd, repareert u hem en maakt u tegelijk een testcase om te voorkomen dat hij opnieuw optreedt.

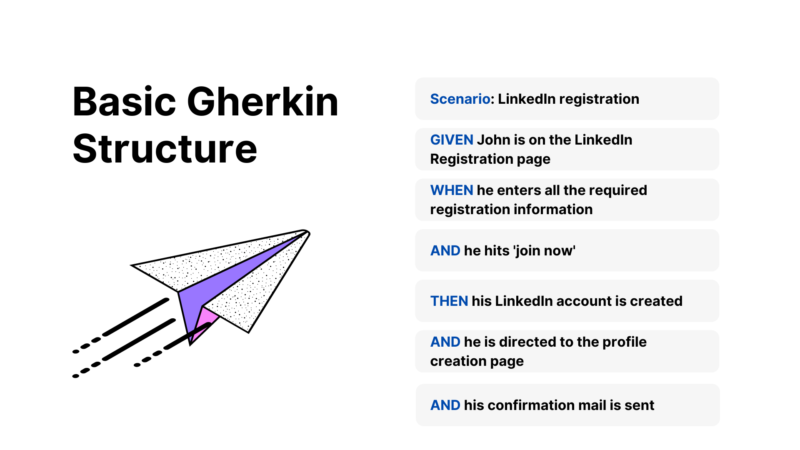

Voer de testcase-activiteit uit met behulp van gedragsgestuurde en testgestuurde hulpmiddelen en praktijken.

Een momentopname van het BDD voorbeeld:

Agile testmogelijkheden

- Snelheid: Tijdsbesparing voor ontwikkelingsteams is de grootste uitdaging bij het testen van toepassingen. Dat is wat een agile testaanpak garandeert zonder de nauwkeurigheid van de bevindingen te verliezen.

- Nauwkeurigheid – Sommige beveiligingsinstrumenten geven vaker wel dan niet een vals alarm dat ongewenst is. Agile testen zorgt ervoor dat je slim te werk gaat bij het identificeren van dergelijke scenario’s.

- Automatisering Een ideaal testproces vereist dat een ontwikkelingsteam geautomatiseerde tests uitvoert die dagelijks, wekelijks en maandelijks kunnen worden gepland.

- Integratie – Een standaard testproces biedt een scenario waarin verschillende beveiligingsinstrumenten worden geïntegreerd om betere resultaten te verkrijgen, zodat een ideaal ecosysteem voor testontwikkeling ontstaat.

Gevolgtrekking

Het is duidelijk dat agile security testing zorgt voor een tijdsefficiënte, bevredigende en flexibele aanpak en ongewenste documentatie voorkomt. Bedrijven moeten kiezen voor robuuste, agile projectontwikkelingen als zij zich in hun concurrentie als geloofwaardig willen onderscheiden. Zij moeten hun klanten ervan verzekeren dat hun gegevens veilig zijn bij hen, en zelfs als het bedrijf transformeert, doet de visie dat niet. Om op lange termijn doeltreffend te zijn, moet het testen van de beveiliging van toepassingen flexibeler worden naarmate we verder in de toekomst kijken.

Wilt u de beveiliging van uw product verbeteren? Bekijk de beveiligingstestservice van Zuci en zie hoe u Zuci kunt inzetten voor uw zakelijke behoeften.

Verwante berichten